“人脸识别破解术”成黑产业,企业如何应对“换脸”危机

原创 永安在线 永安在线情报平台

摘要

近年来,人脸认证技术加速应用在社会的方方面面,新技术的应用给企业和个人带来便捷的同时,也对信息安全提出挑战。目前黑产市场上,有两种常用绕过人脸识别的方法:一种是使用特定ROM包刷机,另一种是使用云手机平台的远程虚拟摄像机。黑产通过网络渠道获取到真人录制的人脸视频,结合以上两种方法绕过人脸活体检测等校验机制。根据永安在线情报研究员分析发现,目前这两种方法可以绕过某保险机构和某银行的人脸识别,一旦被黑产盯上可能会造成严重的经济损失和声誉风险。

面对如此猖獗绕过人脸认证的黑产技术,企业有必要采用相对应的防御措施,防止应用破解、数据抓包篡改以及业务漏洞等。

人脸认证作为一种易用性强的生物特征验证技术,目前被广泛应用在政务、安防、金融、生活消费等行业。企查查数据显示,2022年,我国提供人脸识别服务的企业已经突破1万家。

人脸认证广泛应用的背后,则是规模庞大、乱象丛生的人脸认证市场,有水面之上光鲜的一面,就有隐藏在水面之下的灰黑产业链。

从人脸认证的黑产链来看,黑产团伙通过网络渠道获取到个人的真实信息,并结合技术手段绕过人脸活体检测等校验机制,从而实现如虚假开卡、虚假开户、虚假签到、账号及信息窃取等业务违规目的。

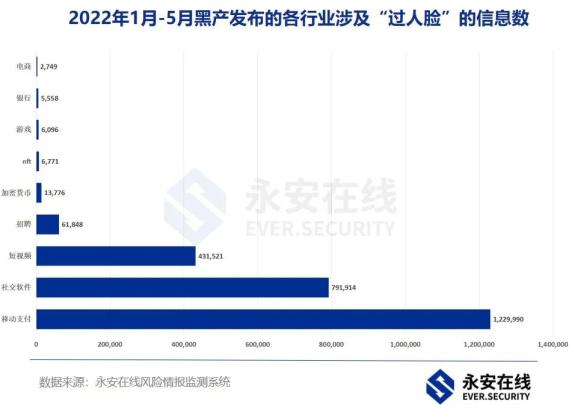

以“过人脸”等关键词在网上检索,仅5个月内,高达6199名黑产在各个渠道发布了累计144万余条信息,涉及8个行业,其中移动支付行业、社交行业、短视频行业沦落为灾区。

人脸认证绕过的技术原理分析

目前应用在市场中的人脸识别算法,大都是对人脸上三点、五点、七点的识别,通过对眼睛、鼻子、嘴、耳朵以及头部活动来实现认证。然而随着黑产技术的进步,黑产开始随心所欲对视频中的人物"变脸",而这一切只需要配合一台定制的手机即可绕过安全防护。

(定制化手机绕过人脸识别图)

(定制化手机绕过人脸识别图)黑产的魔力,我们用一两句说不清楚,下面通过实际案例来理解人脸认证绕过技术的原理!

技术1: ROM包刷机+真人录制人脸认证实现原理

根据永安在线的黑产情报和技术分析,发现某保险机构APP的人脸认证机制存在被绕过的风险。

黑产针对特定手机定制开发ROM,借助定制化的ROM包,黑产能在人脸认证过程中劫持系统摄像头,并注入提前制作好的人脸视频欺骗人脸认证系统,实现绕过的目的。

具体操作过程如下

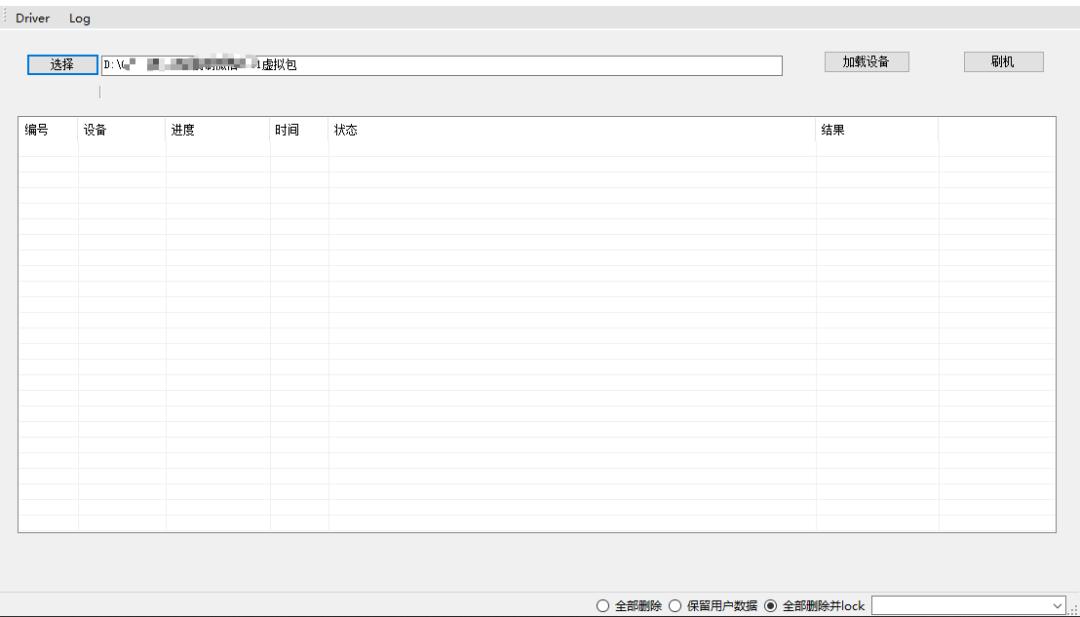

(1)给手机刷上特定的ROM包,如图所示:

(2)激活配套的APP“文件切换”。通过该APP,可选择并设置人脸认证过程中用到的视频,如图所示:

(3) 进入到目标APP对应的业务场景中,触发人脸认证即可,无需其他操作。

这里存在一个问题,黑产是如何将录制好的视频加载到应用中呢?

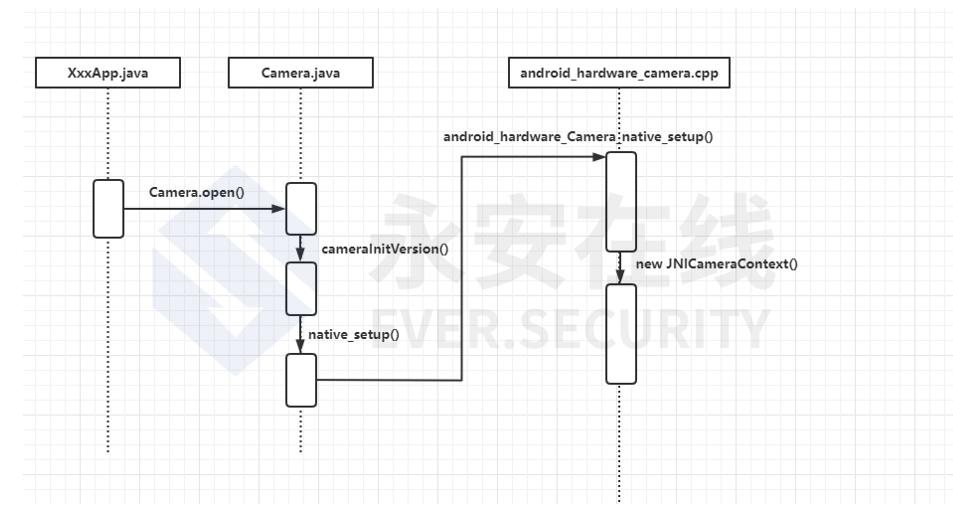

正常的APP调用相机功能过程中,APP会调用Android Framework的Camera.open(),进到android_hardware_camera.cpp底层,并调用new JNICameraContext,最终构造一个相机上下文对象,才能使用相机功能。如下图所示:

在黑产劫持相机绕过人脸认证的方法中,通过逆向分析发现其是基于一个libvirtualcamera.so模块来实现的。开发者通过修改aosp源码,对上文提到的JNICameraContext函数的实现进行了修改,并编写程序来加载启动libvirtualcamera.so模块。而android_hardware_camera.cpp编译后,位于libandroid_runtime.so中。

libvirtualcamera.so模块集成了ffmpeg库,作者通过ffmpeg库加载事先录制好的视频文件,经过解码后转换成正常相机所需要的数据格式,替换掉真实相机传过来的原始数据,从而实现劫持相机的效果。

技术2: 云手机平台远程虚拟摄像机+真人远程操作实现人脸认证绕过原理

永安在线发现某银行APP在用户修改额度时触发人脸认证的过程中存在被绕过的风险。

黑产利用云手机的远程摄像机软件绑定一台真实的手机设备摄像,并将提前录制好的人脸视频实时同步到云手机中,从云手机上完成绕过目标APP。

与ROM包刷机的方式相比,这种操作流程更加简化。

具体操作过程如下

(1)真实手机安装云相机APP,并与云手机进行绑定,如图所示:

(2)进入目标APP对应的业务场景,触发人脸认证即可,无需额外操作。

目前市面上绝大部分云手机是基于瑞芯微(rockchip)的RK系列芯片开发。瑞芯微为客户提供Android配套的源代码进行二次开发。这些云手机厂商都拥有强大的开发能力,云手机的硬件之所以不支持摄像头,主要是成本问题,其次作用不大。

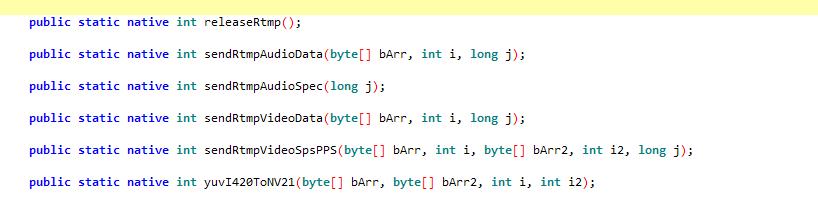

云手机实现远程虚拟相机原理,如下图所示:

正常手机推流,如图所示:

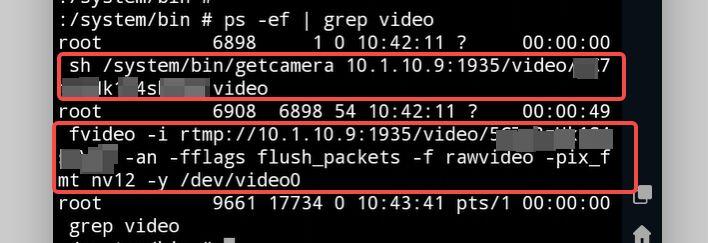

云手机RTMP拉流并写入虚拟相机设备:

人脸信息物料来源分析

以上两种绕过人脸认证的方法,都需要用到录制好的人脸视频资料。我们发现目前有部分黑产利用网络渠道去发放任务,收集公民的姓名、身份证号、手机号及眨眼、张嘴、点头、摇头等视频,用来APP的实名认证及人脸认证。

此外,永安在线通过对telegram、暗网等渠道进行监测,还挖出了大量的黑产售卖包含公民信息的数据。其中包括身份证信息、手持身份证的人脸照片等。

(黑产从各渠道收集资料图)

(黑产从各渠道收集资料图)绕过人脸识别的技术防御建议

面对如此猖獗绕过人脸认证的黑产技术,企业应利用人脸认证专项安全评估技术,对APP人脸认证绕过风险进行完整性评估工作。其次利用APP安全加固与通信数据加密技术,能够实现防止应用破解、数据抓包篡改及防止业务漏洞。

除此之外,针对上文提到黑产绕过人脸认证的两种方法,企业可从以下措施进行有效防御:

1、在人脸认证环节中增加随机人脸动作

黑产提前录制的人脸视频往往是固定不变的,因此企业可以在人脸认证环节,让认证者进行随机的人脸动作。这样不但有利于增加视频录制人脸认证的失败率,也能提高黑产的攻击成本。

2、收集作恶工具软件信息进行匹配

重视情报价值,黑产使用的特定ROM包,基本上只会在特定的渠道进行传播,此时可以通过情报产品监控和获取到最新的ROM包,并进行进一步的分析,提取相关特征进行有效识别,防止黑产进一步作恶。

3、云手机平台特征检测

而针对案例二中的黑产使用云手机平台破解的方式,企业可以通过收集云手机平台的强特征,以此判断用户是在云手机上还是在真实手机设备上登录。

4、检测改机工具

黑产发起批量的攻击会受限于设备数量,他们有可能使用改机工具修改参数,生成新的手机设备。因此,企业可以请求读写设备上的存储权限,从系统文件、配置文件去判断用户设备是否已经被取了最高权限,以及iphone设备是否存在越狱。

针对黑产ROM改机行为,收集并分析ROM包,获取包的特定属性值和存在特定的类。

对于个人而言,也应该增强信息保护意识,不要轻易在不明软件、小程序上泄露自己的人脸照、动态视频、手持身份证照片等,减少人脸信息被利用的风险。

(题图来源:视觉中国)

原标题:《"人脸识别破解术"成黑产业,企业如何应对"换脸"危机》